隔離設備(波特率19200)單向發送數據(內外網不同時聯通)

參考1 :分布式光伏風電新能源電站并網必備須知:正反向隔離裝置組網

正向隔離[ 內網 外網 ](只能使用內網口配置console):

發送數據方式:數據流

1) 進入 StoneWall-2000網絡安全隔離設備正向型管理工具4.5

2)登陸界面:

登錄名:root

口令:111111

串口設置:實際端口

通訊頻率:19200

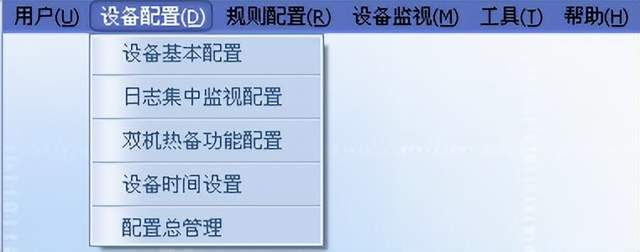

3)登陸進入主界面 規則配置 ? 規則管理:

規則名稱:“數字”,“ _”,“ 字母” 組成

方向:從內到外

協議:TCP

控制類型:SYN連接

內網IP(外網IP):業務機實際IP

內網虛擬IP:外網虛IP(即與外網實際IP相同網段的IP)

外網虛擬IP:內網虛IP

MAC地址:業務機MAC地址

IP與MAC綁定:否

其余默認。

反向隔離[ 外網 ? 內網 ](只能使用外網口配置console):

數據發送形式:文本數據

1) 進入StoneWall-2000網絡安全隔離設備反向型管理工具4.5

2) 登陸界面:

登錄名:root

口令:111111

串口設置:實際端口

通訊頻率:19200

3)設備配置 –> 設備基本配置:

網口I協商IP要與隧道協商IP一樣,且與發送端的IP同網段:

4)登陸到主界面 規則配置 ? 規則管理 ? 新建規則:

規則名稱:“數字”,“ _”,“ 字母” 組成

方向:從外到內

協議:TCP

控制類型:SYN連接

內網IP(外網IP):業務機實際IP

內網虛擬IP:外網虛IP(即與外網實際IP相同網段的IP)

外網虛擬IP:內網虛IP

MAC地址:業務機MAC地址

IP與MAC綁定:否

其余默認。

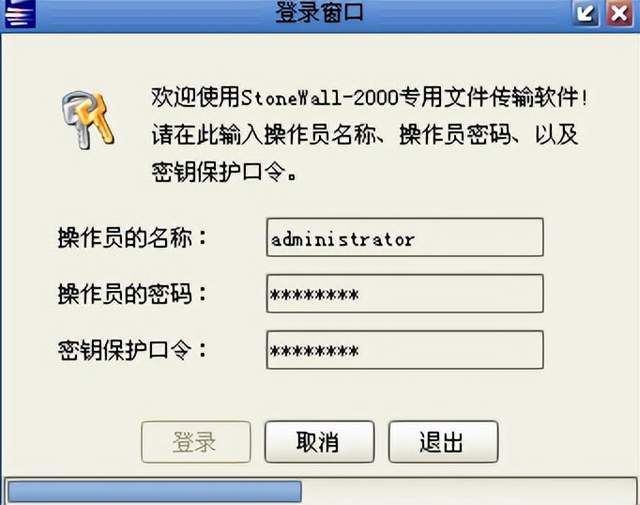

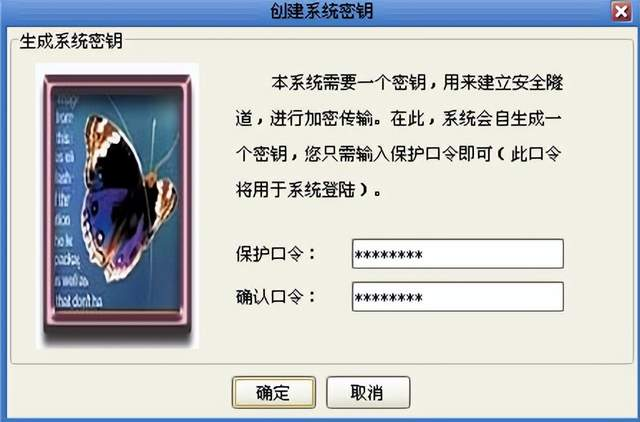

1)進入 StoneWall-2000反向文件傳輸軟件發送端

2)第一次進入出現以下界面:

口令:111111 (可以自己進行錄入,為了好記使用六個一)

3)確定之后顯示以下界面:

操作員的密碼:

密鑰保護口令:111111

1)公鑰證書

導出公鑰證書(StoneWall-2000反向文件傳輸軟件發送端 ? 管理 ? 密鑰管理 ?導出密鑰 ? (密碼是第一次進入時設置的密碼),并選擇證書導出路徑)

密鑰保護口令:111111

保存的證書后綴為“.cer”的文件類型

點擊保存 ? 確定 出現保存成功頁面,即密鑰保存成功

2)設備證書

1)進入 StoneWall-2000網絡安全隔離設備反向型管理工具4.5

導出設備證書(StoneWall-2000網絡安全隔離設備反向型管理工具4.5 ? )規則配置 ? 設備密鑰數據管理 ? 導出設備證書 ? 選擇路徑并保存“設備證書”

3)設備證書導入隧道

在主界面點擊 設定 ? 配置加密隧道

點擊“添加”

隧道名稱:英文字母

隧道的協商地址:與外網業務機同網段的且與其實虛地址均不同。

隔離設備證書的路徑:導入設備證書。

其余默認。

4)配置公鑰證書:

配置規則 ? 發送端證書管理:

發送端IP:外網業務機IP(反向型是從外網向內網發送數據)

證書文件標示:公鑰證書。

2.4測試發送

安裝加密包

1) 找到BC.jar包

首先請先確認在要安裝數據傳輸軟件的兩臺主機上的java虛擬機的版本為1.4或1.4以上。然后請從我們的光盤上的 /反向型/JCE/ 中找到BC.jar和java.security文件。

2) 拷貝jar文件和java.security

a) UNIX系統:如果使用的是UNIX,請拷貝BC.jar到$JAVA_HOME/jre/lib/ext/;拷貝java.security到$

JAVA_HOME/jre/lib/security/下覆蓋原文件。$JAVA_HOME為安裝jdk時指定的目錄,通常是類似于這樣的目錄:/user/local/jdk1.4/

b) Windows 系統:在windows 中JAVA通常安裝在兩個目錄下:一個用于開發,包括所有的JDK開發工具,而另一個則只是JAVA的運行環境。JDK通常安裝在C:/java1.4這樣的目錄下(也有可能安裝于其他目錄,又安裝者在安裝jdk時決定)而運行環境則在C:Program FilesJavaj2re1.4目錄下。每個目錄下都有一個lib/ext/ 這樣的目錄,則拷貝BC.jar到這個目錄下,并拷貝java.security到lib/security/目錄下覆蓋原有文件。

c) 更簡單的,運行我們傳輸軟件目錄下/先運行/中的jreUpdate.jar文件。我們的程序將自動為您進行配置。命令為:

java –jar jreUpdate.jar

客戶端配置

運行 StoneWall-2000反向文件傳輸軟件發送端

本地資源中的文件 ? 右鍵“發送”

目的IP地址:接收端虛IP

目的端口號:要與接收端端口號一致

接收端打開即可,要求端口與發送端端口相同。

管理工具中的配置更改后,設備需要斷電重啟

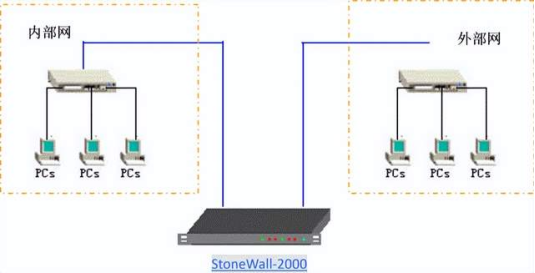

StoneWall-2000連接網絡的方式可分為以下三種:

接入過程:

1.)首先確定要安全隔離的內外兩個網絡(或計算機主機)。

2.)將StoneWall-2000的PUBLIC以太網口連接至外部網絡的交換機或路由器;如果外部網絡只是一臺計算機主機,那么就將StoneWall-2000的PUBLIC以太網口與被連接的計算機主機的以太網口直接相連并查看本設備PUBLIC之LINK燈是否顯示。

3.) 將StoneWall-2000的PRIVATE以太網口連接至內部網絡的交換機或路由器;如果內部網絡只是一臺計算機主機,那么就將StoneWall-2000的PRIVATE以太網口與被連接的計算機主機的以太網口直接相連并查看本設備PRIVATE之LINK燈是否顯示。

4.) 聯機安裝完畢。

2隔離裝置管理工具的配置及使用

示例:

A:192.168.1.1----------- -----------192.168.2.1:B

如圖,假設三區外網主機B與一區內網主機A之間通信。我們需要知道以下信息:

a)需要知道一區內網主機A的MAC地址a1:a1:a1:a1:a1:a1和三區外網主機mac地址b1:b1:b1:b1:b1:b1

b)需要為一區內網主機A分配一個虛擬地址192.168.2.254,此地址應與三區主機同一個網段

c)需要為三區外網主機B分配一個虛擬地址192.168.1.254,此地址應與一區主機同一個網段

d) 需要為隔離裝置分配一個協商地址192.168.2.250,協商地址應與隔離裝置PUBLIC相連設備在同一網段

備注:新分配的地址不能產生地址沖突,即網絡中新地址沒有被使用。

管理工具:

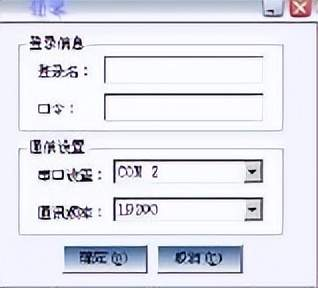

首先將隔離設備主機的PUBLIC端的串口與管理主機的串口相連(通過隨設備附帶的串口線)。打開隔離設備主機的電源開關,隔離設備系統啟動。

1)登陸管理工具

啟動網絡安全隔離設備管理工具。會詢問您用戶名和密碼,系統默認登錄名為root,口令為111111。

如圖2-1所示:

圖2-1登錄界面

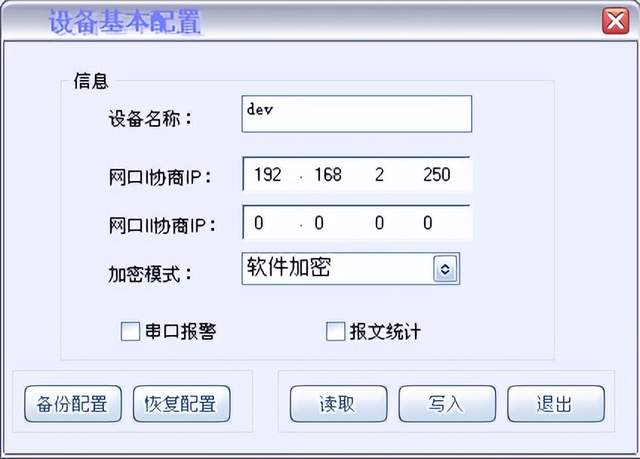

2)設備基本配置

登錄成功后,顯示管理器的主窗口,我們先配置設備配置>>設備基本配置

這里主要填寫協商IP地址,其中網口I和網口II分別對應裝置PUBLIC端的eth0口和eth1口。一般我們連接裝置的eth0口。按例子,我們網口I協商IP地址為192.168.2.250,(國能日新在實施時盡量都把改口設為192.168.1.240,第2個為241)網口II沒有填寫為0.0.0.0,加密模式選擇軟件加密。填寫完成后點擊“寫入”。

3)規則管理

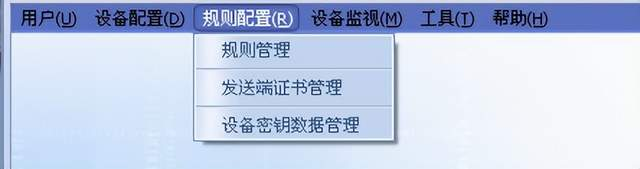

點擊規則配置>>規則管理。

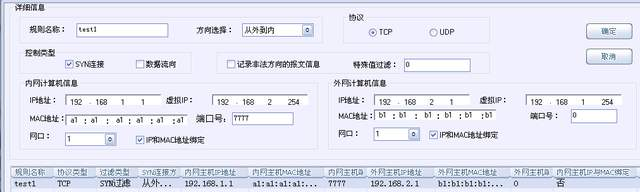

點擊“新加規則”,協議“TCP”,控制類型“SYN連接”。左側為內網,右側為外網。端口號默認不修改。網口號1對應ETH0,2對應ETH1,根據實際連線選擇。發送端主機是否一個存在一個IP多個MAC地址的情況,如果存在,“IP和MAC地址綁定”不選擇,如果不存在則選擇。

按例子我們就需要配置內網192.168.1.1外網192.168.2.1的一條規則。

現在很多情況是一區內網主機A192.168.1.1還有另一個MAC地址為a2:a2:a2:a2:a2:a2,三區外網主機也有另一個MAC地址b2:b2:b2:b2:b2:b2。首先我們修改第一條規則,將內外網側的“IP和MAC地址綁定”取消。然后選中第一條規則點擊“復制規則”,將內網的MAC地址修改為a2:a2:a2:a2:a2:a2,將外網的MAC地址修改為b2:b2:b2:b2:b2:b2。

配置這兩條規則就可以了,配置完成后,需點擊下方的“寫入規則文件”。

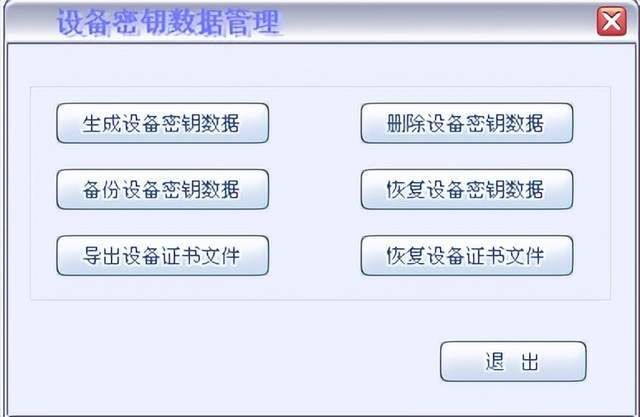

4)設備密鑰數據管理

點擊規則配置>>設備密鑰數據管理。

點擊“導出設備證書文件”,該證書為隔離裝置的設備證書。我們這里起名為dev.cer。它將會導入到三區外網主機的發送端軟件里。

5)發送端證書管理

點擊規則配置>>發送端證書管理。

這里填寫發送端IP地址,即三區外網主機B的IP地址192.168.2.1,點擊導入證書選擇從發送軟件到處的send.cer的證書(下面將會講到send.cer證書怎么獲得)。填寫完畢后,點擊“保存證書”。

6)備注

隔離裝置配置添加修改后,需要要重新啟動裝置才能生效。

3傳輸軟件發送端的配置及使用

1)安裝傳輸軟件

傳輸軟件需要JAVA環境。如果是windows主機的情況,直接點擊安裝軟件安裝即可。而LINUX主機相對來說要麻煩一點。主要講一下LINUX主機下怎么安裝。

a)拷貝

從光盤里找到linux下的安裝程序。安裝光盤位置:“StoneWall-2000反向型文件傳輸工具軟件2008單比特版反向1bit程序2.7.2”的“hp-unix&linux”,把它重命名為“fan”,拷貝到發送端主機。

如果沒有JRE環境,我們將JRE環境也拷貝到發送端主機。

將剛從隔離裝置導出的設備證書dev.cer拷貝到fan/send/send.cer。

目錄結構:

|--/home/d5000/stonewall/

|----------------/home/d5000/stonewall/jre

|----------------/home/d5000/stonewall/fan

b)JRE的配置修改

①將“fan/先安裝/bouncycastle.jar”拷貝到“jre/lib/ext/”目錄下。

②找到“jre/lib/security/”目錄下的“java.security”文件,vi打開這個文件進行編輯。找到“security.provider”這個部分:

security.provider.1=sun.security.provider.Sun

security.provider.2=com.sun.net.ssl.internal.ssl.Provider

security.provider.3=com.sun.rsajca.Provider

security.provider.4=com.sun.crypto.provider.SunJCE

security.provider.5=sun.security.jgss.SunProvider

…

Security.provider.8=….

然后我們按序號繼續添加一條“

org.bouncycastle.jce.provider.BouncyCastleProvide”

例如:

Security.provider.9= org.bouncycastle.jce.provider.BouncyCastleProvide

③如果下面的啟動界面無法正常現實中文,我們需要將從windos系統下找到simsun.ttc這個文件(C:WINDOWSFonts)。然后將simsun.ttc拷貝到jre/lib/fonts文件夾下。

c)啟動腳本